Na jakie cyberzagrożenia jest narażona organizacja? Zadbaj o bezpieczeństwo cyfrowe!

Przeniesienie ciężaru z pracy biurowej na zdalną w wyniku pandemii wiąże się ze zmianami w systemach IT. Kiedy spotkania odbywają się wirtualnie, a praca często wymaga korzystania z urządzeń prywatnych i domowych sieci Wi-Fi, pojawiają się nowe zagrożenia, przed którymi trzeba się zabezpieczyć.

Niezależnie od tego, jak duża jest twoja organizacja, bezpieczeństwo ma znaczenie. Hakerzy nikogo nie dyskryminują i każdy może paść ich ofiarą. Rozwiązania, które zaprezentujemy poniżej, można wdrożyć niskim kosztem z niewielkim lub zerowym zaangażowaniem działu IT. Zachęcamy także do inwestowania nie tylko w darmowe wersje narzędzi, aby zapewnić sobie maksymalną ochronę.

Cyberzagrożenia, które dostrzegamy

Jednym z głównych sposobów hakowania jest wysyłka fałszywych maili, które przekonują odbiorcę do wykonania szkodliwej akcji – takiej, jak kliknięcie linku czy pobranie i otwarcie załącznika. Ten proces nazywa się phishingiem.

Spotykamy także fałszywe reklamy w mediach społecznościowych, na stronach czy w wiadomościach pop-up, których kliknięcie prowadzi do zainstalowania na komputerze złośliwego oprogramowania. Ta metoda to tzw. malware clickbait.

Przykłady phishingu

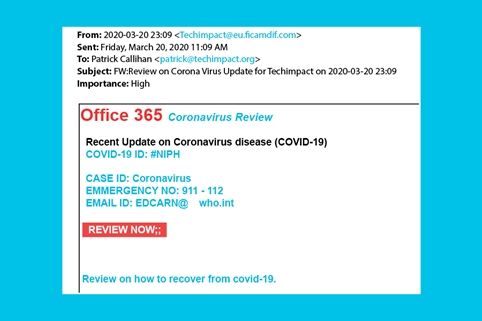

Maile phishingowe wykorzystują nieuwagę pracownika w celu wyłudzenia poufnych informacji – osobistych lub dotyczących organizacji. Niektóre z takich maili są w oczywisty sposób fałszywe, np.:

Jeśli przyjrzymy się temu mailowi, zobaczymy kilka rzeczy wskazujących, że to próba wyłudzenia. Pierwsza z nich to fakt, że list dotyczy Office 365, ale nie został wysłany ani od Microsoftu, ani od żadnego z jego oficjalnych partnerów. Treść także jest podejrzana – zawiera literówki.

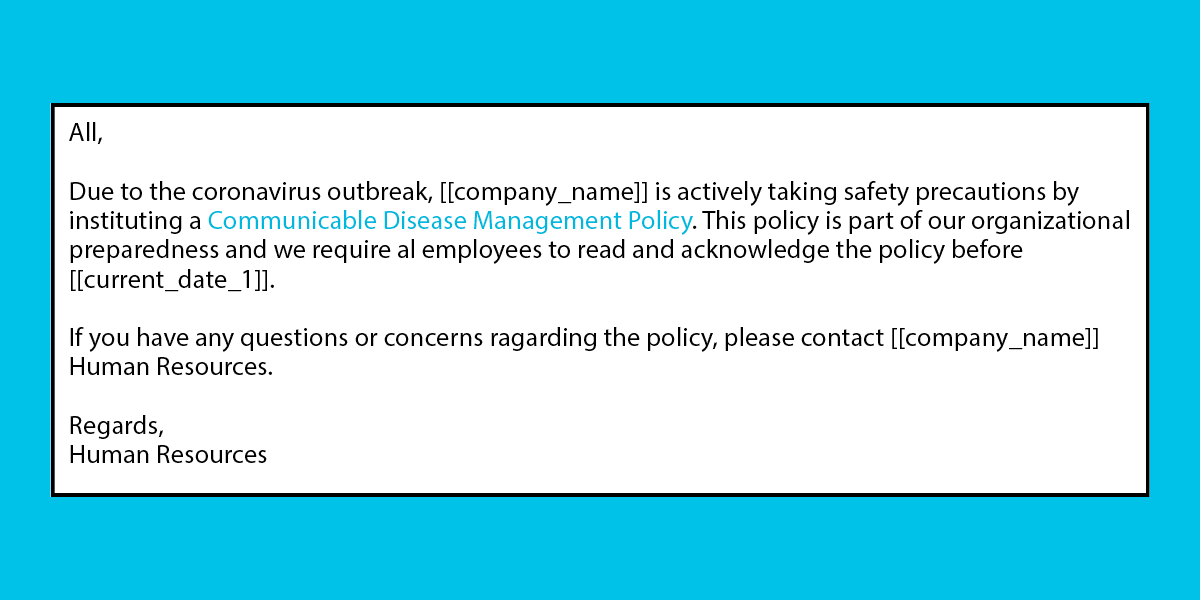

Inne maile bywają bardziej podstępne. Hakerzy mogą próbować podszyć się pod kogoś z naszej organizacji. W poniższym przypadku użyli automatycznego uzupełnienia treści, aby podszyć się pod dział HR i przekonać odbiorcę do kliknięcia w link.

Hakerzy korzystają z danych powszechnie dostępnych na stronach internetowych, aby zdobyć wiedzę, która pozwoli im wprowadzić ofiarę w błąd. Tak mogą zdobyć nazwę domeny i nazwiska współpracowników. Powyższy mail wygląda jak prawdziwa wiadomość od kierownika działu kadr. Jednakże wystarczy spojrzeć na adres mailowy nadawcy, aby zauważyć, że nie jest to skrzynka należąca do podpisanej osoby. Zawsze z ostrożnością traktujmy wiadomości od kierownictwa, działu HR czy innych osób, w których jesteśmy proszeni o kliknięcie linku czy pobranie załącznika.

Wiele prób phishingu i nie tylko związanych jest z COVID-19

Oszustwa związane z aplikacjami: tworzone są aplikacje mobilne rzekomo pozwalające śledzić rozwój pandemii, a w praktyce instalujące złośliwe oprogramowanie.

Oszustwa „dobroczynne”: wyłudzanie wpłat dla osób, grup czy obszarów dotkniętych COVID-19.

Oszustwa „na szczepionkę”: fałszywe oferty leków, szczepionek czy porad lekarskich związanych z COVID-19. Oszuści podszywają się pod autorytety medyczne, w tym Światową Organizację Zdrowia, zachęcając do pobierania złośliwych programów lub udostępniania danych osobowych czy finansowych.

Oszustwa „na zaopatrzenie”: fałszywe sklepy, strony internetowe, konta w mediach społecznościowych i adresy mailowe, rzekomo sprzedające zapasy medyczne, na które obecnie jest popyt. Sprzedający nigdy nie wysyłają towaru, za który pobrali pieniądze.

Oszustwa inwestycyjne: pojawiające się na różnych platformach, w tym social media, oferty produktów czy usług związanych z prewencją, wykrywaniem czy leczeniem COVID-19, zapewniające, że organizacje, które z nich skorzystają, odnotują wzrost akcji na giełdzie.

W trakcie pandemii pojawiły się nowe metody oszukiwania w celu wyłudzenia danych, np. telefony z informacjami o wzroście zakażeń w okolicy (z prośbą o podanie kodu pocztowego w celu weryfikacji lokalizacji) albo telefony do rodziców z informacją o rzekomej zmianie planu w szkole w związku z zachorowaniami, gdzie oszust również prosi o dane osobowe w celu potwierdzenia tożsamości.

Najlepszym sposobem, aby chronić siebie i swoją organizację przed phishingiem, jest przeszkolenie pracowników i uświadomienie im zagrożeń – a także sposobów ich wykrywania i zgłaszania.

Malware Clickbait

Przyjmijmy ogólną zasadę, aby nigdy nie klikać w reklamy ani linki w mailach, jeśli nie jesteśmy absolutnie pewni, że pochodzą one z wiarygodnych źródeł. Materiały takie są bezpieczne tylko wtedy, gdy rozpoznajemy nadawcę i ufamy mu. Dotyczy to także stron internetowych – zawsze warto sprawdzić, czy URL posiada certyfikat bezpieczeństwa. Możecie go zobaczyć, klikając kłódkę obok adresu strony. W większości przeglądarek czerwona linia przekreślająca kłódkę wskazuje, że strona nie jest zabezpieczona i może zawierać szkodliwe oprogramowanie.

Jak zabezpieczyć organizację?

Dobre praktyki, których warto przestrzegać:

- Otwieraj tylko maile wysyłane ze znanych ci adresów (sprawdź adres dwa razy przed kliknięciem).

- Jeśli coś wydaje się podejrzane, nie klikaj w żaden link, lecz poinformuj swoich przełożonych, HR lub IT (jeśli masz taki zespół). Użyj do tego telefonu lub czatu. Nie odpisuj na podejrzany mail.

- Twój dział IT może skonfigurować Office 365 i Gmail w ramach Google for Nonprofits, aby podobne maile już nigdy nie trafiły do twojej skrzynki.

- Nigdy nie otwieraj załączników w mailach niewiadomego pochodzenia.

- Czerp informacje z zaufanych źródeł, takich jak dobrze znane serwisy informacyjne, oficjalne strony rządowe (z domeną .gov) czy strony z certyfikatami bezpieczeństwa.

- Zawsze bądź świadomy, kogo obserwujesz w mediach społecznościowych, i zastanów się, czy naprawdę warto kliknąć w materiały, które wyglądają podejrzanie.

- Nigdy nie zapisuj haseł firmowych w przeglądarce na domowym komputerze.

- Nie przechowuj poufnych danych na domowym komputerze.

Jeśli masz jakiekolwiek wątpliwości – nie klikaj w link. Skontaktuj się z nadawcą inaczej, np. przez telefon.

Wzmocnij swoje komputery i sieci domowe

Zawsze lepiej korzystać z urządzeń zapewnianych przez organizację, ale jeśli korzystamy z domowych komputerów, oto kilka wskazówek, jak je zabezpieczyć – włącznie z wykorzystaniem VPN czy zdalnego pulpitu (więcej o tym już za chwilę).

Sprzęt komputerowy

Upewnijcie się, że zainstalowane są wszystkie aktualizacje do każdej z aplikacji na komputerze, np. systemowe (Windows, MacOS), przeglądarek, programów biurowych (Word, Outlook) i innych aplikacji (np. Adobe, Zoom czy Slack).

Ponadto, upewnijcie się, że posiadacie zaktualizowaną wersję antywirusa, która regularnie automatycznie skanuje urządzenie. W TechSoup są dostępne np. Bitdefender czy NoftonLifeLock, które doskonale chronią przez wirusami i innymi zagrożeniami.

Bezpieczeństwo domowej sieci

Aby lepiej zabezpieczyć domową sieć Wi-Fi, wykonaj kilka prostych kroków.

- Upewnij się, że twój router i system Wi-Fi nie korzystają z domyślnego hasła pierwszej konfiguracji.

- Ukryj SSID poprzez panel ustawień.

- Sprawdź, czy twój system pozwala Ci stworzyć sieć dla gości, aby odseparować ruch związany z pracą od rodzinnego korzystania z komputera.

- Dla dodatkowej ochrony możesz skonfigurować router i Wi-Fi, aby dopuszczał korzystanie tylko z zaakceptowanych urządzeń.

Inne podstawy cyberbezpieczeństwa

Oto dodatkowe kroki, które możesz podjąć, aby zabezpieczyć swoją organizację. Nie korzystaj z nich tylko podczas kryzysu – te rady sprawdzą się na co dzień.

- Użyj autoryzacji wieloskładnikowej (MFA). MFA wymaga dodatkowego potwierdzenia tożsamości, np. poprzez odpowiedź na pytanie osobiste czy wpisanie kodu wysłanego mailem czy SMS-em. Większość aplikacji albo posiada wbudowane MFA, albo umożliwia wykorzystanie specjalnej aplikacji, np. Google Authenticator.

- Używaj single sign-on (SSO), czyli pojedynczego logowania, aby twoi pracownicy mogli uzyskać dostęp do zasobów, korzystając z jednego hasła, nad którym pieczę trzyma organizacja. Jeśli korzystasz z Microsoft 365 i Office 365, możesz zaimplementować Azure Active Directory Federation Services (ADFS), aby zsynchronizować dane kont organizacji z innymi aplikacjami za pomocą protokołów SSO. Możesz także wykorzystać rozwiązania takie jak Okta, służące do zarządzania tożsamością w chmurze.

- Komunikuj się w zrozumiały sposób ze zdalnymi pracownikami. Prześlij im najlepsze praktyki, a także informuj o zagrożeniach i aktualizacjach, gdy tylko się pojawią.

VPN (wirtualne sieci prywatne) oraz zdalne pulpity

Zdalny pulpit oraz VPN to zaawansowane rozwiązania warte wzięcia pod uwagę. Zwracamy jednak uwagę, że powinny być implementowane tylko przez specjalistów IT.

Firmy korzystają z systemów VPN, aby pracownicy zdalni mogli bezpiecznie korzystać z zasobów organizacji, pod ochroną wspólnego firewalla. Wszystkie dane są ponadto szyfrowane podczas połączenia pomiędzy komputerem a różnymi usługami. Dzięki temu zyskujesz kolejny poziom zabezpieczeń. Techsoup oferuje rozwiązania Cisco, które pozwalają na skonfigurowanie VPN.

Organizacje mogą ponadto umożliwić dostęp do komputerów w biurze za pomocą specjalistycznych narzędzi. Takie programy pozwalają zalogować się zdalnie na inny komputer i korzystać z zainstalowanych na nim aplikacji. Ważne: nie korzystajcie z darmowych rozwiązań do udostępniania pulpitu dostępnych w internecie – stanowią one zagrożenie dla bezpieczeństwa.

Istotne jest też to, aby skonfigurować takie narzędzie pod nadzorem działu IT. Dostęp musi być chroniony firewallem, usługa musi działać pod osłoną VPN. W przeciwnym razie będzie ona stanowiła słaby punkt w zabezpieczeniach. W TechSoup dla NGO dostępny jest TeamViewer.

Kształćmy swoich pracowników

Zastosowanie powyższych rad i rozwiązań to pierwszy krok ku bezpieczeństwu organizacji. Pamiętajmy jednak, że nawet najlepsze systemy są bezsilne wobec ludzkich błędów. Dlatego należy zadbać o szkolenia dla pracowników.

Źródło: TechSoup Polska